|

|

本帖最后由 diddom 于 2012-5-22 23:54 编辑

好无聊,发个帖

M$近几年为了系统安全真的是费尽心思,包括收购 System Internals Corp

为了进入x64, 在安全性方面它同时开发两种技术

一个是 DEP (Data Execution Prevention) , 一个是 PatchGuard

至於 UAC 我不懂,可以问 T.A

PatchGuard 是 M$ 它在Vista以上系统为保护 Kernel 而开发的一种核心防护机制

防止修改 IDT , GDT, 和 Hook SSDT

而 DEP 则是改善"防止缓冲区溢位所造成的弱点"

依照官方的说法是, 不论透过 AMD 以及 Intel 处理器支援的软体或硬体,

用来储存资料的记忆都会被标示成资料,避免被视为可执行程式码,以协助预防这类型的侵入

看来又要掀起 白-黑的骇客大战了, 黑骇客老是想着挖漏洞, 白骇客又要伤脑筋的想着怎样对抗这些漏动

好景不常, Vista 推出不久, CP网站就有人贴出 Bypass PatchGuard

付上 Bypass PatchGuard source code

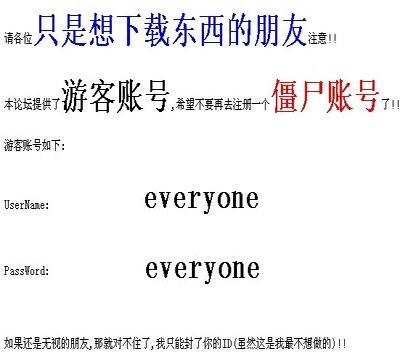

PatchGuard 3 Source Code.zip

(83.02 KB, 下载次数: 9837)

PatchGuard 3 Source Code.zip

(83.02 KB, 下载次数: 9837)

而 DEP 呢?

随便 google ,就一堆 Disable DEP

正常程序如下

利用修改 Boot.ini 内容来达成。

DEP 有四个参数可使用於 Boot.ini 中

?OptIn:预设值,保护基本的 Windows 程式和服务

?OptOut:针对所有程式启用 DEP (可定义例外清单)

?AlwaysOn:针对所有程式启用 DEP (无法定义例外清单)

?AlwaysOff:关闭 DEP 功能

调整为 AlwaysOff

/noexecute=optin //调整成 (预设值)

/noexecute=AlwayOff //调整後

这篇文章出来後, 等於把 DEP 宣告死刑

|

|